- Gabinete da Chefia do Executivo

- Coordenadoria Estadual da Mulher - CEM

- Secretaria Executiva da Casa Militar

- Gabinete do Vice-Governador

- Procuradoria Geral do Estado

- Secretaria de Estado da Administração

- Secretaria de Estado da Casa Civil

- Secretaria de Estado de Comunicação

- Secretaria Executiva de Articulação Nacional

- Secretaria de Estado da Justiça e Cidadania

- Secretaria Especial de Articulação Internacional

- Secretaria de Estado da Fazenda

- Secretaria de Estado da Segurança Pública

- Secretaria de Estado do Planejamento

- Secretaria de Estado da Agricultura e Desenv. Rural

- Secretaria de Estado de Assist. Social, Trab. e Habitação

- Secretaria de Estado do Desenv. Econômico Sustentável

- Secretaria de Estado da Educação

- Secretaria de Estado da Infra-estrutura

- Secretaria de Estado Turismo, Cultura e Esporte

- Secretaria de Estado da Saúde

- Secretarias de Estado de Desenvolvimento Regionais

- AGESC Agência Reguladora de Serviços Públicos de SC

- APSFS Administração do Porto de São Francisco do Sul

- BADESC Agência de Fomento do Estado de SC

- BESCOR Besc S/A Corretora de Seguros e Adm. de Bens

- CELESC Centrais Elétricas de Santa Catarina

- CEASA Centrais de Abastecimento do Estado de SC

- CEPA Centro de Socioeconomia e Planejamento Agrícola

- CIASC Centro de Informática e Automação do Estado de SC

- CASAN Companhia Catarinense de Águas e Saneamento

- CODESC Companhia de Desenvolvimento do Estado de SC

- COHAB Companhia de Habitação do Estado de SC

- CIDASC Cia Integrada de Desenvolvimento Agrícola de SC

- DEINFRA Departamento Estadual de Infra-Estrutura

- DETER Departamento de Transportes e Terminais

- DETRAN Departamento Est. de Trânsito e Seg. Viária

- EPAGRI Empresa Pesq. Agropecuária e Extensão Rural SC

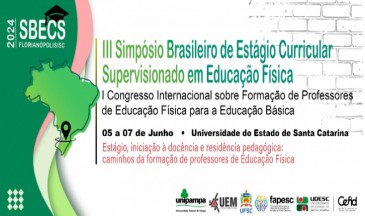

- FAPESC Fund. Apoio Pesquisa Científica e Tecnológica SC

- FCC Fundação Catarinense de Cultura

- FESPORTE Fundação Catarinense de Desportos

- FCEE Fundação Catarinense de Educação Especial

- FATMA Fundação do Meio Ambiente

- IPREV Instituto de Previdência do Estado de SC

- IMETRO Inst. Metrologia, Normatização e Qualidade Indl

- JUCESC Junta Comercial do Estado de Santa Catarina

- Portal do Servidor Público Estadual

- SANTUR Santa Catarina Turismo S.A.

- SC PARCERIAS SC Parcerias S.A.

- SCGÁS Companhia de Gás de Santa Catarina

- UDESC Universidade do Estado de Santa Catarina